Bem Vindo(a)

Seja muito bem-vindo(a) ao meu humilde blog.

Por que fiz este blog?

Bom, sei que existem muitos outros blogs e canais que abordam esses assuntos de forma muito mais profissional, mas não me importo. Além de ser bom escrever artigos, mesmo que simples, este é basicamente um cantinho onde guardo alguns textos escritos por mim. Nada muito profissional.

Meu objetivo é escrever artigos que sejam simples, não super complexos, mas que eu goste de fazer no pouco tempo livre que tenho. Espero que você goste do que tenho para mostrar aqui.

Datas erradas!

Se você prestar atenção na data de publicação do blog ou na data de publicação de alguns posts ou vídeos, vai ver que não faz muito sentido. O motivo disso é que, além de alguns gifs, imagens e vídeos meus terem sido perdidos, decidi republicar meu blog porque quis deixá-lo mais organizado. Então, não estranhe posts antigos terem vídeos ou gifs de datas mais recentes, a final, acho que todas as datas dos posts estão erradas 😅

Este não é meu primeiro blog!

Meu primeiro blog foi feito em 2023, logo após a criação de um grupo que, infelizmente, não durou muito tempo.

O nome do grupo era Digitall-Hell, criado por alguns amigos meus.

Desde então, fiz aproximadamente dois blogs sem utilizar nenhum tema específico, mas já utilizei o jekyll-theme-chirpy e o pages-themes/hacker. Mas eu gostei bastante do tema LoveIt, então decidi utilizá-lo neste blog.

Você é inciante?

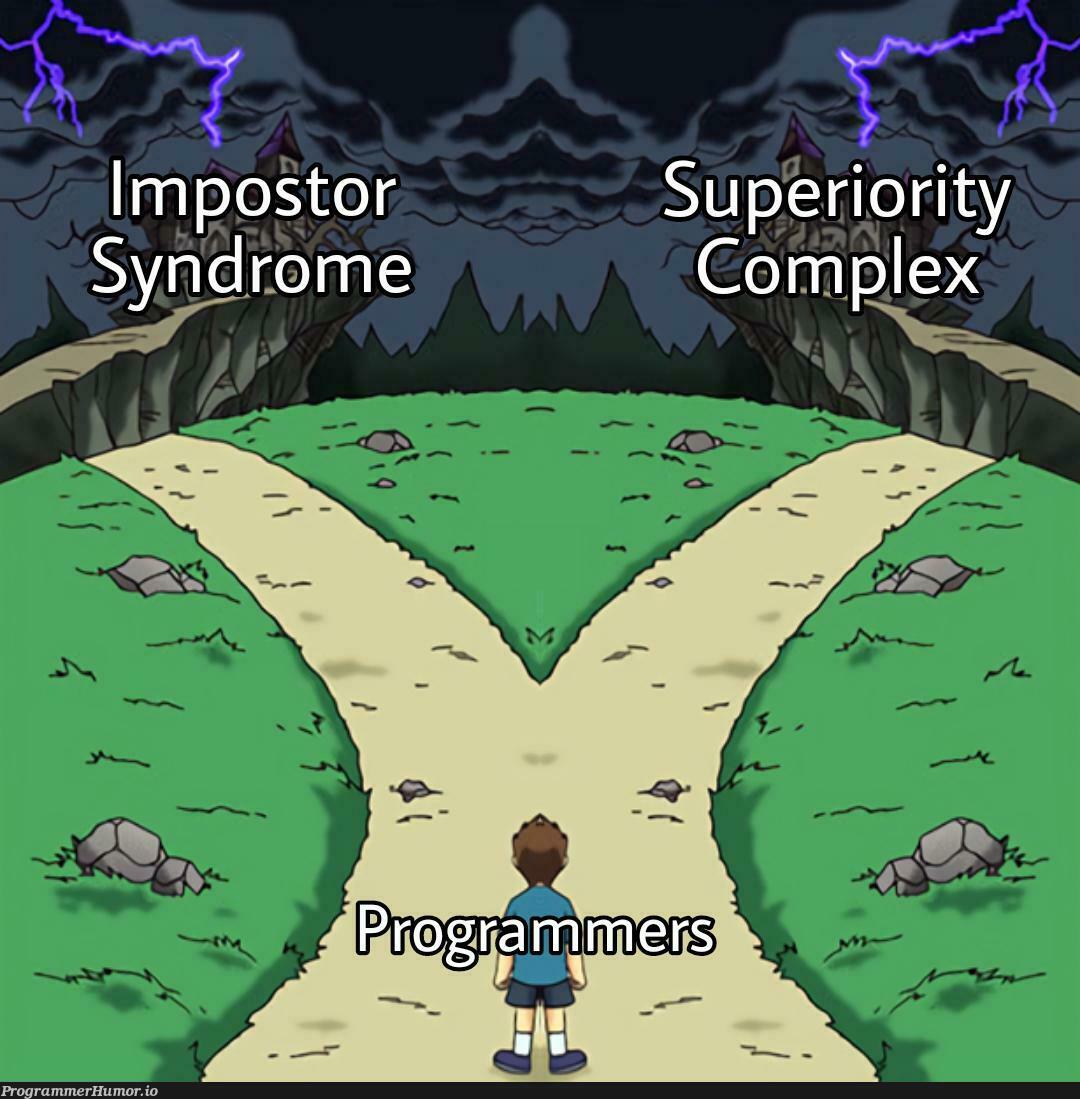

Quando começamos a estudar sobre desenvolvimento ou análise de malware, podemos, no início, pensar que isso é apenas para pessoas muito inteligentes, que é muito difícil e que nada do que você fizer será bom.

Pode parecer que nenhum código seu será melhor que o de outra pessoa ou que você não tem a capacidade de contornar os desafios.

Mas lembre-se: estamos sempre aprendendo, ninguém nasce sabendo de tudo. No começo, pode parecer difícil, principalmente porque é algo bem diferente, mas, se você está começando ou pensando em começar a estudar sobre análise ou desenvolvimento de malware, não desista e não ache que é impossível.

90% de tudo que sei sobre análise ou desenvolvimento de malware eu aprendi lendo em algum site.

E sei que, quando você está iniciando, fica difícil saber quais lugares você deve procurar artigos, em quais lugares deve dedicar tempo lendo. Por isso, vou deixar aqui embaixo alguns dos sites que já frequentei para ler e estudar.

VX Underground, Offensive Defence, S3cur3Th1sSh1t, Bad Option, Cocomelonc, MDsec, Diago Lima, Capt. Meelo, MalwareTech, 0x0d4y Malware Reseacher, Memn0ps, iRed Team, Dylan Tran, The Hive, Mohamed-fakroud, HITM4N, Mente Binária, Ethical Chaos, Oblivion, HackTricks, Red Team Notes 2.0, Adam Chester, Tcm-sec, Amolohunters, Templo7k, malicious.dev, hive.w4lk3r, Estrellas's, Forrest-orr, Skr1x, Shashwatshah, Oldboy21, Purpl3f0x ...

Seja mais realista!

Se eu voltasse uns 3 anos atrás e me perguntassem se eu me considerava um cara experiente na área de cibersegurança, eu seria o tipo de pessoa que diria que era o “melhor”.

Hoje em dia, não sou mais assim. Me tornei alguém mais realista em relação ao meu conhecimento atual.

Por mais que eu estude esses conteúdos, sei muito bem que ainda sou um iniciante.

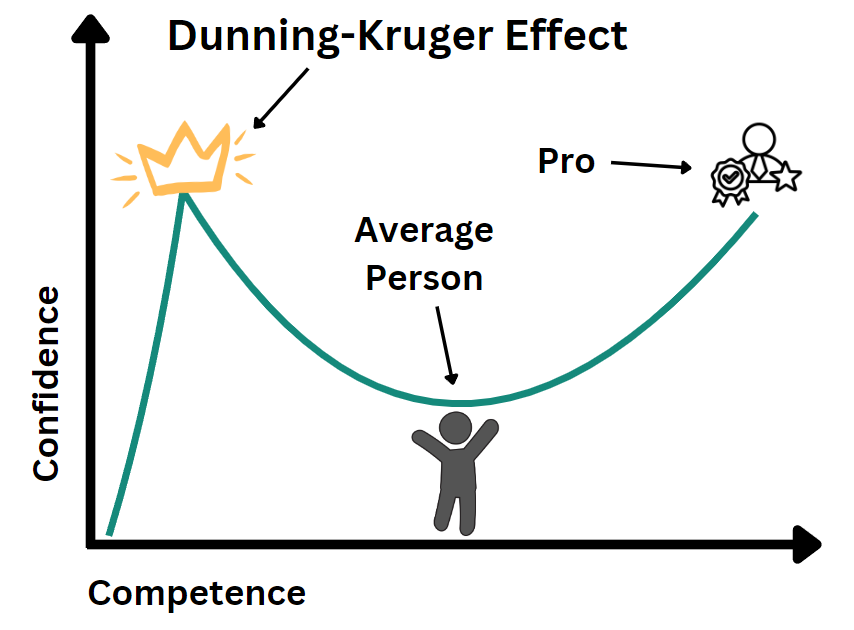

Infelizmente, hoje em dia, você encontra muitas crianças e adolescentes que se consideram os maiores hackers ou os famosos sabe-tudo.

Então, se você, assim como eu, é um iniciante nessa área, não seja mais uma dessas crianças chatas que se acham o máximo sem ter experiência nenhuma. Não seja mais um com o famoso efeito Dunning-Kruger.

Sobre meus posts

Bom, infelizmente eu não sou uma pessoa que sabe escrever muito bem. Então, se em alguma postagem eu não conseguir mostrar ou ensinar o conteúdo corretamente, peço desculpas.

Mas espero que, com o tempo, eu consiga melhorar.

Evasão de Antivírus

Bom, meu principal intuito não é evadir antivírus, mas tenho alguns posts onde consegui contornar alguns antivírus.

Shellcode Aqui, é o meu post mais focado para iniciantes, onde mostro a “evolução” que podemos fazer para melhorar e tornar o código de um loader menos detectável.

Shellcode-Loader-2 Aqui é um post meu ensinando a criar um carregador para contornar o Windows Defender.

Creating-Loader Aqui, eu mostro como fiz um carregador que obteve zero detecções no VirusTotal.

In-Memory-Execution Aqui, eu mostro como podemos criar um código para conseguir aplicar um patch no AMSI do Windows e executar uma payload, conseguindo assim contornar o Windows Defender 10/11.

Creating-Loader-to-Bypass Aqui, eu faço um carregador com base na modificação de um projeto que já estava sendo detectado, para conseguir contornar alguns antivírus e um EDR.

Unhooking-Windows-API Um post bem simples sobre como realizar unhook da kernel32.dll para conseguir contornar o EDR simples que fiz.

Indirect Syscalls Um post simples focado na criação de um loader que utiliza syscalls indiretas. No final, mostro que ele conseguiu contornar o Windows Defender, e provavelmente pode contornar outros antivírus.

Reverse Shell Um post simples focado na criação de um reverse shell para um acesso inicial.

Informações

Tem alguns posts que eu faço em que apenas mostro algum projeto ou falo sobre algum tema.

Havoc Framework x Sliver Aqui, eu falo minha opinião sobre o Havoc e o Sliver.

Building-Shellcode Aqui, eu mostro como podemos criar nossa própria shellcode escrita em C.

Random-Things Aqui, eu falo sobre alguns tópicos que acho interessantes para alguém que já está começando na área de criação ou evasão de antivírus no Windows.

Hooking

Bom, esses são posts de alguns projetos onde realizei hooks.

API-Hooking O primeiro post no meu blog, que na verdade é um reupload de um antigo artigo que escrevi em outro site o Digitall-Hell, onde crio um mini “rootkit” para conseguir esconder processos.

Creating-EDR/AV O primeiro post que fiz sobre a criação de um mini antivírus que captura o uso de APIs de um programa.